DID 분야가 블록체인을 적용한 가장 Hot한 분야인데 DID와 연계한 개인정보보호 규정과의 관계를 심층 분석한 자료는 그다지 많지 않은 것 같습니다. 최근 Galia Kondova, University of Applied Sciences and Arts Northwestern Switzerland, & Jörn Erbguth, University of Geneva가 분석한 논문을 참고하시면 DID를 비즈니스와 서비스에 적용하고 있거나 적용할 계획이 있으신 분들께는 유용한 자료로 판단되어 번역 후 공유합니다.

참고로 GDPR은 컨트롤러, 프로세서 및 데이터 주체로 개인정보 취급자를 구분하고 있으며, SSI의 4 가지 유형의 데이터 (DID, 자격 증명, 자격 증명 해지 및 처음 세 개 또는 다른 개체 중 하나의 해시)별로 개인정보로 간주할 수 있는지 등에 대해 논의와 분석이 필요해 보입니다.

저자

Galia Kondova, University of Applied Sciences and Arts Northwestern Switzerland, Switzerland galia.kondova@fhnw.ch & Jörn Erbguth, University of Geneva, Switzerland joern@erbguth.net

요약

이 논문에서는 블록 체인 기반의 자주권신원을 위한 기존의 세 가지 기술 솔루션을 연구하고 유럽 연합 (EU)의 일반 데이터 보호 규정 (GDPR)과 관련된 문제를 분석합니다. 특히, 이더리움 퍼블릭 퍼미션리스 블록 체인의 uPort 및 Jolocom뿐만 아니라 Hyperledger Indy 퍼블릭 블록체인의 기존 Sovrin 자기주권신원에 대한 개요를 설명한 다음 블록체인 기반 신원 개념의 GDPR 준수에 대한 토론으로 마무리됩니다.

CCS CONCEPTS

Computer systems organization → Architectures → Distributed architectures → Peer-to-peer architectures

KEYWORDS

DLT(분산원장기술), Blockchain(블록체인), Self-Sovereign Identity(자기주권싱원), GDPR(EU의 일반 데이터 보호 규정 — 개인정보보호규정), Data Protection(데이터 보호)

ACM Reference format:

G. Kondova, and J. Erbguth. 2020. Self-Sovereign Identity on Public Blockchains and the GDPR. In Proceedings of ACM SAC Conference, Brno, Czech Republic, March 30- April 3, 2020 (SAC’20), 4 pages. DOI: 10.1145/3341105.3374066

1 개요

SSI (self-sovereign identity)는 사용자 (데이터 주체)가 자신의 데이터를 완전히 제어한다는 개념을 기반으로 합니다. 특히 사용자는 ID 데이터를 저장하고 공유 할 데이터의 양을 결정할 수 있습니다. 사용자는 또한 개인 데이터를 공유 할 사람을 결정할 수 있습니다[1].

SSI 개념의 구현은 블록체인 기술의 기능, 특히 분산, 피어-투-피어 상호 작용 및 데이터 무결성에 의해 완벽하게 지원되는 것으로 보입니다 [2], [3]. 반면에, 데이터의 불변성과 퍼블릭 블록체인에 대한 스토리지와 같은 블록체인의 다른 특성은 블록체인 데이터가 유럽 연합의 일반 데이터 보호 규정 (GDPR)을 준수하는지에 대한 의문을 제기합니다. 특히 데이터를 수정하고 제거 할 수있는 사용자의 권리와 블록 체인에서 데이터 컨트롤러와 프로세서의 식별 및 의무는 “GDPR과 블록체인 사이의 강도”를 나타내는 것으로 보입니다 [4].

이 논문은 SSI 개념과 Sovrin, uPort 및 Jolocom 블록체인 기반 애플리케이션에 대한 소개로 시작하여 이러한 문제를 해결코자 합니다. GDPR의 주요 측면을 요약한 후 각 기술 개념과 관련된 특정 GDPR 준수 문제에 대해 논의합니다. 이 논문은 요약과 전망으로 마무리됩니다.

2 자기주권신원(SELF-SOVEREIGN IDENTITY)

2.1 주요 개념

SSI 개념은 사용자 (개인 또는 조직)가 중개자 없이도 신뢰할 수있는 자격 증명 (실제 신원)을 제 3 자에게 제시할 수 있음을 의미합니다. 블록체인 기반 SSI의 경우,이 프로세스는 DID 주제와 해당 주제와의 신뢰할 수있는 상호 작용 수단과 관련된 특정 분산 식별자(DID)의 소유 및/또는 제어를 통해 가능합니다. DID는 DID의 공개 키, 다른 공개 자격 증명 및 상호 작용을 위한 네트워크 주소가 포함 된 DID 문서로 확인됩니다. DID 문서는 관련 개인 키를 소유 한 ID 소유자가 제어합니다 [5].

Sovrin DID Method, ETHR DID Method, Alastria DID Method, Ocean Protocol DID Method, Jolocom DID Method 등을 포함하여 다양한 블록체인에서 현재 개발중인 많은 DID method specification이 있습니다 [5]. 이 논문은 Hyperledger Indy 기반 Sovrin 개념과 Ethereum 기반 uPort 및 Jolocom 개념에 중점을 둡니다. 제시된 개념이 진행 중이며이 문서가 발표 된 후 발표 된 모든 수정 사항에 대해서는 W3C Method Registry를 참조해야합니다 [6].

2.2 Sovrin

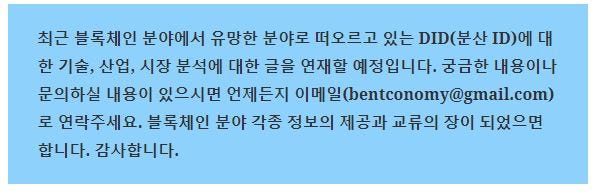

Sovrin SSI는 Hyperledger Indy 퍼블릭 퍼미션드 블록체인에서 작동합니다. 그림 1에서 볼 수 있듯이 에이전트는 휴대폰, 태블릿, 랩톱 등과 같은 에지 장치 (에지 레이어)에서 작동 할 수 있습니다. 모든 DID에는 관련 공개-개인 키 쌍이 있으므로 DID가 있는 개인 에이전트는 확인 가능한 클레임을 발급하고 서명 할 수 있습니다. 확인 가능한 클레임은 암호화 된 개인 채널 (클라우드 계층)을 통해 교환됩니다. 그런 다음 검증자는 일반적으로 자격 증명 자체에 포함 된 발급자의 DID를 사용하고 블록 체인에서 발급자의 공개 키를 조회하고 클레임 (DID 계층)에서 서명을 확인할 수 있습니다 [7]. 그림 1에서 볼 수 있듯이 에이전트는 휴대폰, 태블릿, 랩톱 등과 같은 에지 장치 (에지 레이어)에서 작동 할 수 있습니다.

모든 DID에는 관련 공개-개인 키 쌍이 있으므로 DID가 있는 개인 에이전트는 확인 가능한 클레임을 발급하고 서명 할 수 있습니다. 확인 가능한 클레임은 암호화 된 개인 채널 (클라우드 계층)을 통해 교환됩니다. 그런 다음 검증자는 일반적으로 자격 증명 자체에 포함 된 발급자의 DID를 사용하고 블록체인에서 발급자의 공개 키를 조회하고 클레임 (DID 계층)에서 서명을 확인할 수 있습니다 [7].

Sovrin 원장 (공개 블록체인 계층)은 공개 DID (조직 또는 법인에 속하는 발견 가능한 엔티티)를 저장합니다. 자격 증명을 구성하는 데 사용되는 데이터 형식 및 형식 (스키마) 관련 스키마, 스키마를 발행한 발행자 및 사용 된 서명 유형을 참조하는 “신임 정의”; 그리고“폐기 등록”(철회 가능한 디지털 자격 증명 발급자가 유지하는 암호 번호) [8].

2.3 uPort

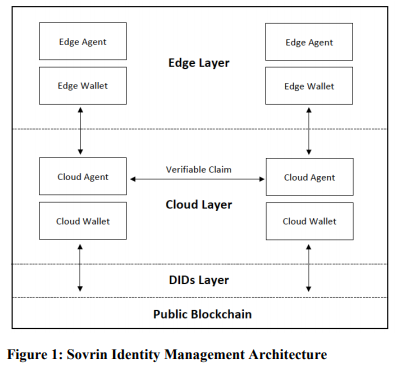

uPort 기술은 Ethereum 퍼블릭 퍼미션리스 블록체인 기반 SSI 개념입니다. uPort Specs에 따르면이 플랫폼은 현재 uPort 모바일 앱, Ethereum 스마트 계약 및 서명된 메시지에 대한 공개 프로토콜로 구성되어 있습니다 [9].

uPort 아키텍처는 그림 2에 나와 있습니다. uPort 사용자는 uPort 모바일 앱 (ID 지갑)을 통해 ID를 관리합니다. 공개 요청은 일반적으로 클라이언트 앱에 의해 서명되어 모바일 앱으로 전송됩니다. 대부분의 요청 및 응답은 서로 다른 당사자간에 비공개 적으로 수행됩니다. 대부분의 오프체인 메시지는 서명 된 JWT (JSON 웹 토큰)로 구성됩니다. 서명 된 메시지에는 분산 ID가 포함됩니다. 서명은 uPort Registry를 사용하여 확인됩니다 [10]. uPort Registry는 속성을 ID에 연결하는 데 사용되는 계약입니다. uPort 레지스트리를 통해 ID에 대한 IPFS (Interplanetary File System) 해시를 찾을 수 있습니다. 그런 다음 IPFS에 저장된 분산 ID 문서 (DID 문서)에 액세스 할 수 있습니다. DID 문서에는 ID의 공개 키가 포함되어 있습니다. DID 문서에서 공개 키를 추출하면 서명 확인이 완료됩니다.

2.4 Jolocom

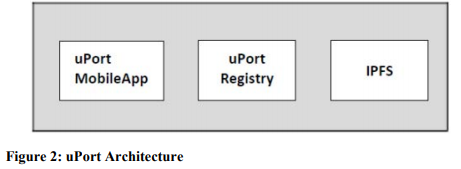

그림 3에서 볼 수 있듯이 Jolocom 프레임 워크 [11]는 기본적으로 퍼블릭 비허가형 Ethereum 블록체인에 DID를 저장합니다. DID 문서 (DDO)는 특정 DID를 사용하는 방법을 설명하며 추가 속성을 포함 할 수 있습니다. 기본적으로 DDO는 IPFS에 저장됩니다. 자격 증명은 사용자가 완전히 제어 할 수 있습니다. Jolocom에서는 자격 증명이 같은 사람과 관련이 있다는 것을 숨길 수있는 자식 DID를 생성 할 수 있습니다.

uPort와 마찬가지로 Jolocom에는 자격 증명 및 키 복구의 로컬 저장소를 지원하는 지갑이 함께 제공됩니다.

3 유럽 일반 데이터 보호 규정 (THE EUROPEAN GENERAL DATA PROTECTION REGULATION, GDPR)

GDPR은 2018 년 5 월 25 일부터 유럽 경제 지역(European Economic Area)에 적용되어야 했습니다. GDPR [12]는 개인 데이터의 처리만 규제합니다 — 개인 데이터는 광범위하게 정의됩니다. GDPR은 컨트롤러, 프로세서 및 데이터 주체를 구분합니다. 데이터 주체는 권리와 보호에 귀속되지만 GDPR은 컨트롤러와 프로세서에 대한 의무와 제재를 부과합니다. 컨트롤러는 처리의 목적과 수단을 결정하는 반면, 프로세서는 컨트롤러를 대신하여 데이터를 처리합니다 (Art. 4.7 및 4.8 GDPR). 처리에는 여러 개의 컨트롤러가있을 수 있습니다. 그들이 공동으로 처리의 목적과 수단을 결정할 때, 그들은 공동 관리자로 간주되며 특별 규정에 적용하게 된다 (Art. 26 GDPR).

3.1 GDPR은 SSI에 어떻게 적용되나?

GDPR은 개인 데이터에만 적용됩니다. 개인 데이터는 식별되거나 식별 가능한 자연인과 관련된 정보로 정의됩니다 (Art. 4.1 GDPR). 이 논문에서는 SSI의 4 가지 유형의 데이터 (DID, 자격 증명, 자격 증명 해지 및 처음 세 개 또는 다른 개체 중 하나의 해시)에 중점을 둡니다. 특정 데이터로 사람을 식별 할 수 있는지 여부를 평가할 때 합리적으로 사용될 가능성이 있는 모든 수단을 고려해야합니다 (Recital 26 GDPR). 여기에는 예를 들어 자격 증명을 받고 사본을 보관한 타사가 포함됩니다. 그러나 개인 데이터로 간주 되려면 데이터 주체에 대한 정보 (사소한 정보)를 직간접적으로 전달해야합니다.

이 정의에 따르면 자격 증명 및 해지 (사용 가능한 경우)는 일반적으로 개인 데이터입니다 (예 : 발급 기관 및 / 또는 검증 기관이 데이터 주체로 이를 식별 할 수있는 경우 개인 데이터의 DID 및 해시는 개인 데이터임이 명백하다 봅니다.

DID는 일부 권한에 의해 작성되지 않지만 데이터 주체에 의해 작성될 수 있습니다. 데이터 주체는 DID에 연결된 개인 키로 서명하여 DID의 제어를 증명합니다. DID는 데이터 주체와 관련이 있지만, 사용법에 따라 데이터 주체의 신원이 공개되지 않는 한 식별이 허용되지 않습니다. DID가 한 번만 사용되는 경우, 본 공개는 공개된 정보로 제한 될 수 있으며 추가 데이터에 링크되지 않습니다. 그러나 여러 번 사용될 때 DID는 식별자처럼 작동하며 다른 자격 증명이나 특성을 연결할 수 있습니다. DID 작성 시점과 같은 일부 메타 데이터가 추가 정보를 공개하거나 다른 데이터를 연결하는 데 사용될 수 있는 경우에도 마찬가지입니다 [14, p. 430].

검토된 시스템은 자격 증명 또는 다른 개체의 해시도 사용합니다. 이러한 해시를 개인 데이터로 간주해야 하는지 이해하려면 사례별 분석이 필요합니다 [4, p. 22]. 암호화 해시 함수는 되돌릴 수 없는 단방향 함수입니다. 해시에서 해시된 개체를 계산할 수 없습니다. 그러나 해시된 개체에 엔트로피가 충분하지 않은 경우 해시된 개체가 부분적으로 알려져 있고 알 수없는 부분에 충분한 엔트로피가 없는 경우 가능한 모든 값을 시도하여 원래 개체를 무차별하게 수행 할 수 있습니다. 해시 함수는 IPFS와 같은 시스템에서 해시로 해시 된 오브젝트를 색인화 할 때 역전될 수도 있습니다. 유럽 EDPS와 함께 스페인어 aepd는 해시 함수를 적용하는 방법에 대한 조언을 제공합니다 [13].

그러나 해시된 개체에 충분한 엔트로피가 있어도 해시 함수는 여전히 해시된 개체에서 해시 값 방향으로 작동합니다. 해시된 객체를 데이터 주체로 식별 할 수있는 경우 해시 값으로 데이터 주체를 식별 할 수도 있습니다. 그러나 개인 데이터로 간주되기 위해서는 데이터 주체로 해시 값을 식별하는 것만으로는 충분하지 않습니다. 해시 값의 문맥은 또한 해시 된 객체에 포함되지 않은 추가 정보를 전달할 필요가 있습니다 [14, p. 656], [15 p. 430]. 예를 들어 서로를 참조하기 위해 두 개의 해시가 나란히 작성되는 경우입니다.

3.2 DID, 자격 증명 및 자격증명의 해지 컨트롤러는 누구인가?

컨트롤러는 GDPR 의무를 준수 할 책임이있는 개인 또는 단체입니다. GDPR 4.7조는 컨트롤러를 처리의 목적과 수단을 결정하는 자연인 또는 법인으로 정의합니다. 통제는 명시적/암시적 (법적) 역량 및 사실적 역량에 기초 할 수있습니다. [16, p. 9]. 여러 컨트롤러가있을 수 있으며 여러 컨트롤러가 공동으로 처리 목적과 수단을 정의하는 경우 컨트롤러는 공동 컨트롤러로 간주 될 수 있습니다 (Art. 26.1 GDPR). 컨트롤러를 결정하기 위해 블록체인에 저장되지 않은 데이터와 블록체인에 저장된 데이터를 구분합니다.

Sovrin, uPort 및 Jolocom은 자격 증명을 블록체인에 저장하지 않습니다. 자격 증명은 에이전트, 클라우드 공급자 또는 데이터 주체를 직접 제어하여 저장됩니다. 컨트롤러는 발급 기관, 일부 에이전트 또는 데이터 주체가 될 수 있습니다. 일반적으로 자격 증명은 데이터 주체의 요청이있을 경우에만 발급되며 데이터 주체는 자신의 통제하에 자격 증명 삭제를 요구할 수 있지만 발급 기관은 해지 항목만 추가 할 수 있습니다. SSI 시스템 및 사용 사례에 따라 데이터 주제 자체가 SSI에 신임 정보를 추가하기 위한 제어기일 수 있습니다. 그러나 Sovrin 및 uPort에서만 지원되는 발급자의 자격 증명 해지와 관련하여 역할이 다릅니다. 데이터 주체는 종종 철회에 영향을 줄 수단이 없습니다. 따라서 발급자는 SSI에 추가된 해지 컨트롤러로 간주 될 수 있습니다. 데이터 주체가 자신의 개인 데이터 처리를 통제하는 컨트롤러로 간주되는 경우 GDPR이 적용되지 않지만 데이터 주체를 대신하여 데이터를 처리하는 프로세서에는 적용될 수 있습니다 [17, p. 563].

DID는 블록체인에 저장됩니다. 블록 체인에서 우리는 블록체인 수준의 컨트롤러, 거래 수준의 컨트롤러와 스마트 계약 수준의 컨트롤러 (해당되는 경우)를 구별해야합니다 [15, p. 431]. uPort 및 Jolocom에서 사용하는 퍼블릭블록체인의 경우 프랑스 데이터 보호 기관 CNIL은 노드 운영자 및 채굴자를 컨트롤러로 간주하지 않지만 블록체인 레벨에 컨트롤러가 없을 가능성을 인정합니다 [18, pp. 2–4 ]. Sovrin이 사용하는 권한이 부여된 블록체인의 경우 권한을 결정하는 엔티티 또는 컨소시엄이 컨트롤러로 간주 될 수 있습니다. 거래 수준과 관련하여 개인 키로 거래에 서명하고이를 블록체인에 보내는 사람은 컨트롤러로 간주 될 수 있습니다 [18, p. 2], [19, p. 564]. 사용자가 비공개 동기 트랜잭션을 공개 블록체인에 보낼 때 CNIL은 사용자에 대한 면제 (Art. 2.2.c GDPR)가 적용될 수 있다고 주장합니다 [18, p. 3]. 그러나 이것이 어떻게 소셜 미디어에 게재 된 것에 대해 사용자에 대한 면제 면제(Household Exemption)가 배제된 유럽 사법 재판소의 Lindqvist 판결과 구별 될 수 있는지는 확실하지 않다 [20, para. 47]. 스마트 계약 레벨에서 CNIL은 개발자가 처리에 역할을 수행 할 때 스마트 계약 개발자를 컨트롤러 (또는 프로세서)로 간주합니다 [18, p. 삼]. 그러나 단순한 코드 공급자 나 프로토콜 개발자는 컨트롤러로 간주되지 않습니다.

결과적으로, 블록 체인에 저장된 DID 및 해시의 컨트롤러를 결정하려면 사례 별 분석이 필요합니다. 경우에 따라 데이터 주체가 컨트롤러로 간주 될 수있는 반면, 권한이 부여 된 블록체인을 제어하는 발급 기관 또는 기관은 다른 경우에 컨트롤러로 간주 될 수도 있습니다. 경우에 따라 사용자에 대한 면제가 적용될 수 있습니다. 그러나 프로토콜 개발자는 컨트롤러로 간주되지 않습니다.

3.3 정당성

개인 데이터 처리에는 정당성이 요구됩니다. 가능한 정당화는 6.1 a-f GDPR에 근거하여 주어진다. 자격 증명 및 해지와 관련하여 동의 (Art. 6.1.a) 또는 계약 (Art. 6.1.b)이있을 수 있습니다. 발급 된 자격 증명이 더 이상 유효하지 않음을 나타 내기 위해 법률 (Art. 6.1.c) 또는 합법적인 이해 (Art. 6.1.f)에 의해 취소가 요구 될 수 있습니다. 결과적으로 정당성은 특정 사용 사례에 따라 다르며 사례별 분석도 필요합니다.

3.4 삭제하거나 잊힐 권리

컨트롤러에는 데이터 주제에 대한 몇 가지 의무가 있습니다. 종종 블록체인 기반 시스템의 맥락에서 가장 문제가되는 의무는 잊어버리거나 잊을 권리 (Article 17 GDPR)입니다. 오프체인 데이터는 삭제할 수 있습니다. 데이터 주체가 컨트롤러 자신인 경우에는 삭제할 권리가 적용되지 않습니다. 컨트롤러가 개인 데이터를 계속 저장할 정당성이있는 경우 삭제할 권리가 적용되지 않습니다. 발급 기관을 참조하는 데이터는 일반적으로 개인 데이터를 구성하지 않습니다. 그러나 DID, 자격 증명 해시 또는 해지 해시가 블록 체인에 저장되면 일부 항목 (여전히)을 개인 데이터로 간주 해야하는지 결정하기 위해 위에서 언급 한 사례별 분석이 필요합니다. 예를 들어 개인 데이터로 간주되는 해시 값이 해시된 개체가 안전하게 삭제된 경우 개인 데이터로 간주되지 않을 수 있습니다.

3.5 자격 증명의 철회 (해지)

철회(해지)는 일반적으로 개인 데이터로 간주됩니다. 따라서 법적 근거가 필요합니다. 실제로 데이터 주체가 항상 동의하는 것은 아니며 다른 근거가 필요합니다. 적용사례에 따라 신임 정보를 제출한 사람들에게 철회에 대한 정보를 제공하기위한 법적 의무, 정당한 이해 또는 기타 법적 근거가있을 수 있습니다. 해지를 자격 증명의 해시에 연결하면 해지 된 자격 증명이 존재하는 경우에만 데이터 주체로 해지를 식별 할 수 있습니다. 따라서 철회를 공개할 법적 근거가 있는 사람들에게만 철회가 최적으로 최소화 되는 것처럼 보입니다.

4 결론

자기주권신원(Self-Sovereign Identity)에는 개인 데이터가 포함됩니다. SSI의 어떤 데이터 구성 요소가 개인 데이터를 구성하는지, GDPR을 적용하는 방법 및 컨트롤러로 간주되는 사람 및 정당성이 존재 하는지를 결정하려면 사용된 시스템 및 사용 사례에 대한 자세한 분석이 필요합니다. 변경이 불가한 블록체인에 일부 데이터를 저장하는 경우, 블록체인에 저장된 데이터가 더 이상 개인 데이터를 구성하지 않거나, 데이터 주체가 컨트롤러로 간주되거나, 사용자에 대한 면제가 적용되는지 또는 블록체인에 지속적인 저장을 위한 영구적인 정당화가 존재합니다. 많은 경우에 GDPR 35조에 따르면DPIA (Data Protection Impact Analysis)가 필요하다 [18, p. 8].

둘 이상의 자격 증명에 사용되는 DID는 이러한 자격 증명을 연결하는 식별자로 간주 될 수 있습니다. 두 자격 증명이 모두 표시되면받는 사람은 두 자격 증명이 모두 같은 사람에게 속해 있음을 알 수 있습니다. 이는 데이터 주체에 위험이 될 수 있고 SSI 사용으로 인한 일부 이점을 무효화 할 수 있지만 모든 인증서가 데이터 주체의 ID에 직접 연결되어 기존 인증서를 사용하는 것보다 여전히 데이터 주체를 더 잘 보호합니다. 데이터 주체의 이름을 가진 다른 인증서에도 적용됩니다.

자격 증명 해지에 특별한 주의를 기울여야합니다. 해지가 자격 증명 삭제를 의미하지는 않습니다. 오히려 해지 항목을 추가합니다. 법적 근거가 필요합니다. 유스 케이스에 따라이 법적 근거가 종종 존재하지만 항상 그런 것은 아닙니다. SSI는 높은 수준의 개인 정보 보호를 제공 할 수 있습니다. 중앙 엔터티가 발급 된 자격 증명을 제어 할 수 없습니다. SSI는 데이터 주체의 프라이버시를 기술적으로 보호 할 수 있으며 GDPR을 준수 할 수 있습니다. 그러나 사례 별 사례 분석 및 기존의 법적 불확실성으로 인해이 개인 정보 보호 기술을 사용하는 데 부담이됩니다.

출처

[1] EU Blockchain Observatory and Forum, “Blockchain and Digital Identity,” 2019. Available at https://www.eublockchainforum.eu/reports (All links accessed December 2019)

[2] F. Zbinden and G. Kondova, “Economic Development in Mexico and the Role of Blockchain,” Advances in Economics and Business, vol.7, no. 1, pp. 55–64, Jan. 2019.

[3] D. He et al., “Virtual Currencies and Beyond: Initial Considerations,” IMF Staff Discussion Notes, vol. 16, no. 03, p. 1, 2016.

[4] EU Blockchain Observatory and Forum, “Blockchain and the GDPR,” 2019. Available at https://www.eublockchainforum.eu/reports

[5] World Wide Web Consortium (W3C), “Decentralized Identifiers (DIDs) v1.0: Core Data Model and Syntaxes,” 2019. Available at https://w3c.github.io/did-core/#did-document

[6] World Wide Web Consortium (W3C), “DID Method Registry”, 2019. Available at https://w3c-ccg.github.io/did-method-registry/

[7] Sovrin Foundation, “Sovrin: A Protocol and Token for Self-Sovereign Identity and Decentralized Trust,” 2018. Available at https://sovrin.org/library/sovrin-protocol-and-token-white-paper/

[8] A. Tobin, “Sovrin: What Goes on the Ledger?,” Evernym White Paper, 2018. Available at https://www.evernym.com/wpcontent/uploads/2017/07/What-Goes-On-The-Ledger.pdf

[9] uPort Specs, 2019. Available at: https://github.com/uport-project/specs

[10] uPort PKI, 2019. Available at: https://github.com/uport- project/specs/blob/develop/pki/index.md

[11] Jolocom, A Decentralized, Open Source Solution for Digital Identity and Access Management, Whitepaper 2.1, December 2019. Available at https://jolocom.io/wp-content/uploads/2019/12/Jolocom-Whitepaperv2.1-A-Decentralized-Open-Source-Solution-for-Digital-Identity-andAccess-Management.pdf

[12] General Data Protection Regulation (GDPR), 2016. Available at https://eur-lex.europa.eu/legalcontent/EN/TXT/PDF/?uri=CELEX:32016R0679

[13] aepd EDPS, Introduction to the Hash Function as a Personal Data Pseudonymisation Technique, October 2019. Available at https://edps.europa.eu/sites/edp/files/publication/19-10-30_aepd- edps_paper_hash_final_en.pdf

[14] J. Erbguth, “Datenschutzkonforme Verwendung von Hashwerten auf Blockchains,” Multimedia und Recht 2019, no. 10, pp. 654–660.

[15] J. Erbguth, “Five Ways to GDPR-Compliant Use of Blockchains,” European Data Protection Law Review 2019, no. 3, pp. 427–433.

[16] Article 29 Working Party, “Opinion 1/2010 on the concepts of ‘controller’ and ‘processor’,” 2010, 00264/10/EN WP 169, 9, endorsed by the European Data Protection Board on 25 May2018. Available at https://ec.europa.eu/justice/article-29/documentation/opinion- recommendation/files/2010/wp169_en.pdf

[17] B. G. Rauber, “Grzeszick/Rauber: Anwendbarkeit der DS-GVO durch Einschaltung Dritter?,” Zeitschrift für Datenschutz, no. 12, pp. 560–564, 2018.

[18] CNIL, “Premiers éléments d’analyse de la CNIL — Blockchain,” Sep2018. Available at https://www.cnil.fr/sites/default/files/atoms/files/la_blockchain.pdf

[19] J. Erbguth and J. Galileo, “Erbguth/Fasching: Wer ist Verantwortlicher einer Bitcoin-Transaktion?,” Zeitschrift für Datenschutz, no. 12, pp. 560– 565, 201.

[20] European Court of Justice, Case C-101/01 Lindqvist (2003) ECR I-12971